Bei einem Kunden brach das Backup mit Veeam in unregelmässigen Abständen mit der Meldung "Unstable connection: unable to transmit data" ab.

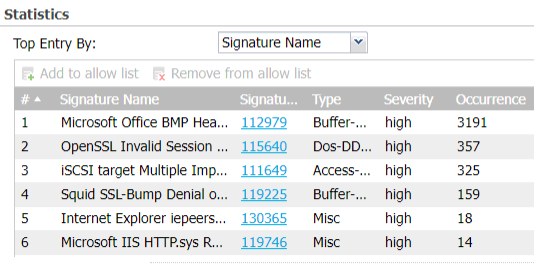

An der Backup-Infrastruktur wurde nichts geändert, es wurde lediglich eine neue Firewall eingebaut, in diesem Fall eine Zyxel ZyWALL. Und siehe da, deren Intrusion Prevention System hatte viele „Angriffe“ erkannt:

Das sind Fehleralarme. Die Wahrscheinlichkeit für einen Fehlalarm ist nicht so klein, wenn man bedenkt, dass die Signaturen aus Performance-Gründen wohl nur so spezifisch wie nötig sind und bei einer Datensicherung mehrere Hundert Gigabytes verschlüsselte Daten übertragen werden, welche aussehen wie Zufallsdaten. Da muss früher oder später eine Signatur anschlagen. Das Problem ist denn auch schon bekannt bei Veeam: Troubleshooting Signature-Based Firewalls.

Bei den ZyWALLs gelten die IPS-Regeln standardmässig für alle Filterregeln. Man müsste also die falsch-positiven Signaturen whitelisten. Über das CLI kann konfiguriert werden, dass die IPS-Profile einzelnen Regeln zugewiesen werden können. Das geht mit folgendem Befehl:

configure terminal

secure-policy-style advanceDanach das Webinterface neu laden und die IPS-Profile den entsprechenden Regeln zuweisen. So kann die Backup-Regel vom IPS ausgeschlossen werden (was nebenbei auch die Auslastung der Firewall senkt).